Hoe Azure helpt bij de implementatie van NIS2

Cybersecurity is niet langer een keuze; het is cruciaal voor de operationele veerkracht en compliance-strategie van elke organisatie. Met de introductie van de EU-richtlijn NIS2 staan Europese organisaties voor de uitdaging om te voldoen aan strenge beveiligingsnormen. Hoewel de NIS2-richtlijn duidelijke standaarden stelt voor netwerk- en informatiebeveiliging, kan het vertalen van deze richtlijnen naar praktische stappen lastig zijn, vooral voor bedrijven die gebruik maken van cloudplatforms zoals Microsoft Azure.

Gelukkig biedt Azure een reeks tools die compliance vereenvoudigen en je beveiligingskader versterken. In deze blog leggen we uit hoe Azure jou kan helpen om aan NIS2 te voldoen. We delen het proces op in beheersbare stappen om je omgeving te beveiligen en compliant te blijven.

Wat is NIS2?

De EU’s NIS2 (Network and Information Security Directive 2) is een cybersecurityrichtlijn van de Europese Unie die de veerkracht en beveiliging van kritieke infrastructuur en essentiële diensten in lidstaten wil versterken. De richtlijn vervangt de oorspronkelijke NIS-richtlijn uit 2015 en is sinds 18 oktober 2024 opgenomen in de nationale wetgeving van elke EU-lidstaat.

NIS2 standaardiseert cybersecuritypraktijken voor een breed scala aan sectoren en organisaties, variërend van digitale diensten, gezondheidszorg en energie tot transport en publieke administratie. Niet-naleving kan leiden tot hoge boetes en reputatieschade, dus voor betrokken organisaties is naleving essentieel.

Uitdagingen van NIS2

NIS2 omvat een breed scala aan cybersecuritydoelstellingen, waaronder governance, risicobeheer en incidentrespons. Door het brede toepassingsgebied kan het een moeilijke opdracht zijn om deze doelstellingen om te zetten in concrete stappen.

Heeft jouw organisaties infrastructuurbronnen in de openbare cloud Azure? Dan is het goed om te weten dat Azure belangrijke tools biedt om je omgeving te auditen en ervoor te zorgen dat deze NIS2-compliant is.

Hoe begin je met de implementatie van NIS2?

De eerste stap bij het implementeren van NIS2 is het opdelen van de richtlijn in kleinere, beheersbare controles. Zodra dit is gedaan, kan het werk beginnen met het koppelen van deze controles aan de best mogelijke technologieën en processen.

In deze blog bespreken we een specifiek aantal controles en koppelen we deze aan specifieke technologieën, met de nadruk op Microsoft Azure en Microsoft Entra ID.

Microsoft Entra ID: identiteit- en toegangsbeheer voor NIS2-compliance

Microsoft Entra ID: identiteit- en toegangsbeheer voor NIS2-compliance

Een van de kernvereisten van NIS2 is ervoor zorgen dat alleen geautoriseerd personeel toegang heeft tot kritieke systemen en gegevens. Met Microsoft Entra ID beschik je over een robuuste set tools voor identiteits- en toegangsbeheer (IAM).

Multi Factor Authentication (MFA)

Multi Factor Authentication (MFA) is de standaardmethode voor beveiliging geworden. Het vereist dat een gebruiker minstens twee verificatiefactoren moet gebruiken om toegang te krijgen tot de omgeving.

Voorwaardelijk toegangsbeleid

Hoewel vaak als optioneel beschouwd, zijn voorwaardelijke toegangsbeleidsregels essentieel voor een veilige omgeving. Ze definiëren de voorwaarden waaraan gebruikers moeten voldoen om toegang te krijgen. Toegang kan worden verleend of geweigerd op basis van parameters zoals:

- IP-adres (locatie)

- Lidmaatschap van een gebruikersgroep in Entra ID

- Device-compliance

Just-in-Time Toegang

Extra veiligheidsmaatregelen zoals Just-in-Time Toegang, waarmee specifieke rechten voor een beperkte tijd worden verleend, moeten ook worden geconfigureerd. Als beheerder behoud je standaard alleen-lezen toegang en gebruik je Just-in-Time Toegang om tijdelijk privileges te verhogen tijdens goedgekeurde wijzigingen.

Security Information and Event Management (SIEM)

Zelfs de beste veiligheidsmaatregelen zijn waardeloos zonder een effectieve manier om continu te monitoren en adequaat te reageren. Microsoft Sentinel is een uitstekende SIEM-oplossing (Security Information and Event Management) die zowel hybride als cloud-native ondersteuning biedt.

Microsoft Sentinel

Microsoft Sentinel

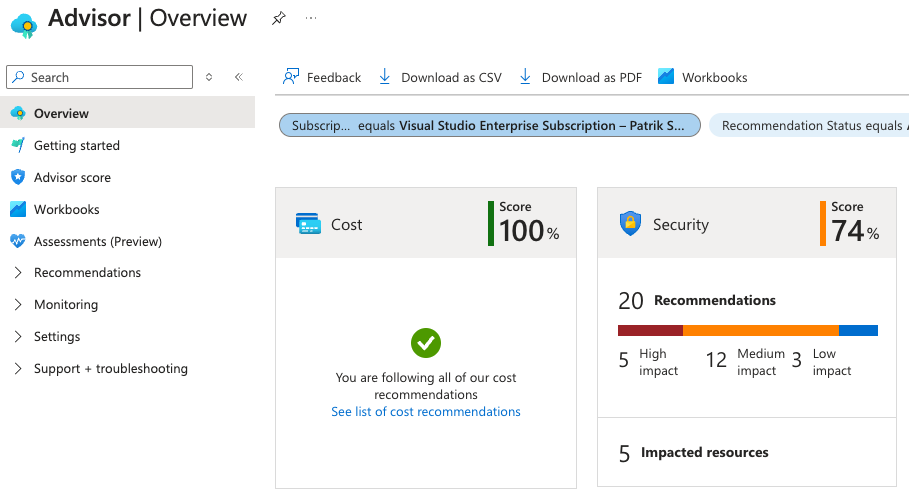

Bij ACA raden we aan om je Secure Score in de Microsoft Entra ID-tenant nauwlettend op te volgen. Dit biedt een snelle en duidelijke overzicht van je voortgang op het gebied van compliance.

Azure tools voor NIS2-compliance

Azure tools voor NIS2-compliance

Het Azure-platform biedt veel tools en technologieën om je te helpen bij NIS2-compliance.

Microsoft Defender for Cloud

Microsoft Defender for Cloud biedt realtime dreigingsdetectie en beveiligingsaanbevelingen voor verschillende Azure-resources zoals virtuele machines, SQL-databases en opslag. Het monitort ook op kwetsbaarheden, beleidsnaleving en beveiligingsmisconfiguraties.

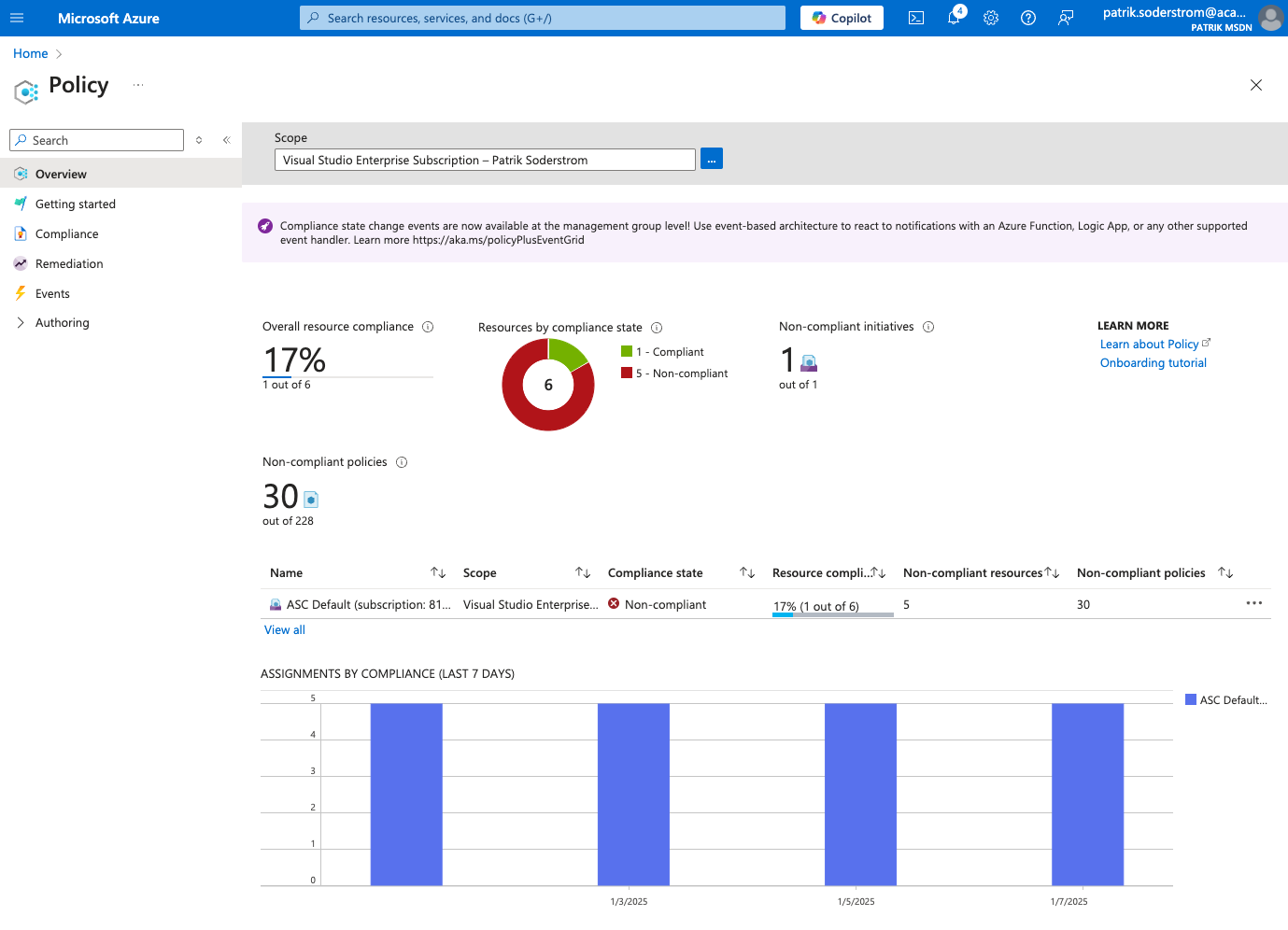

Azure policy

Azure policy vormt de basis voor het compliant houden van je infrastructuur en legt de fundamenten van je governance framework voor je volledige landing zone.

Voordat je jouw eerste workloads in Azure implementeert, moet je ervoor zorgen dat je Azure-beleidsregels zijn geconfigureerd en voldoen aan de NIS2-richtlijn.

Heb je al workloads in Azure? Dit maakt het afdwingen van beleid wat ingewikkelder, omdat deze vaak zijn opgezet zonder strikte handhaving. In dergelijke gevallen moeten de beleidsregels in ‘audit’-modus worden uitgevoerd. Hierbij wordt niet-naleving gesignaleerd, maar niet afgedwongen. Deze aanpak stelt organisaties in staat om de impact te beoordelen en te evalueren voordat het beleid volledig wordt afgedwongen.

Hoe beheer je response & recovery in NIS2?

NIS2 gaat niet alleen over beveiliging, maar bevat ook compliance-eisen voor “Respons en Herstel”. Hiervoor kan je gebruikmaken van Azure Backup, Azure Site Recovery en Infrastructure as Code.

Als we verder focussen op de daadwerkelijke data, moeten we rekening houden met de verschillende soorten gegevens en hun vertrouwelijkheid. Encryptie is hierbij essentieel, omdat het ervoor zorgt dat je gegevens alleen toegankelijk zijn voor geautoriseerde personen en systemen.

Er zijn drie belangrijke encryptietypes:

1. Data at Rest

Als je een bestand in een Azure Storage Account bewaart, is dit automatisch geëncrypteerd aan de hand van Service-side encryption (SSE). Er bestaan in Azure verschillende types van “encryption at rest”, afhankelijk van de service die je gebruikt.

2. Data in Transit

Wanneer data over het netwerk wordt verstuurd, bestaan er verschillende encryptiemethoden, waarvan Transport Layer Security (TLS) de meest gebruikelijke is. Het is de meest gebruikte methode bij de connectie en interactie met Azure services.

3. Data in Use

Data die worden gebruikt voor verwerking, zoals wanneer ze in het geheugen zijn opgeslagen, kunnen ook worden versleuteld. Dit wordt vaak over het hoofd gezien omdat het complexer is en de implementatie varieert afhankelijk van de gebruikte service. Als je virtuele machines in Azure gebruikt, is er een volledig gebied gewijd aan Confidential Computing. Als iemand zou proberen het geheugen van de host te lezen, is dit versleuteld en onleesbaar.

Worstel je met NIS2-compliance?

De reis naar NIS2-compliance is boeiend, maar ook complex. Alleen al de technologische aspecten omvatten talrijke controles over verschillende publieke cloudtechnologieën. Maar om echte compliance te bereiken, is een evenwichtige aanpak nodig die technologieën integreert met robuuste processen en governance.

➡️ Bij ACA hechten we veel belang aan beveiliging. Waar je organisatie zich ook bevindt in het NIS2-traject, je kan op ons rekenen om je te begeleiden naar succesvolle NIS2-compliance.

Vragen over NIS2-compliance?